Разбираемся, что такое VPS/VDS, как работает виртуализация и когда стоит переходить на собственный сервер. Плюсы, типы виртуализации, выбор тарифа и ключевые ос...

Блог компании 3v-Hosting

13 мин.

Отказ от ответственности: материал предоставлен исключительно в образовательных целях. Использование VPN не должно нарушать законодательство вашей страны или правила провайдеров услуг.

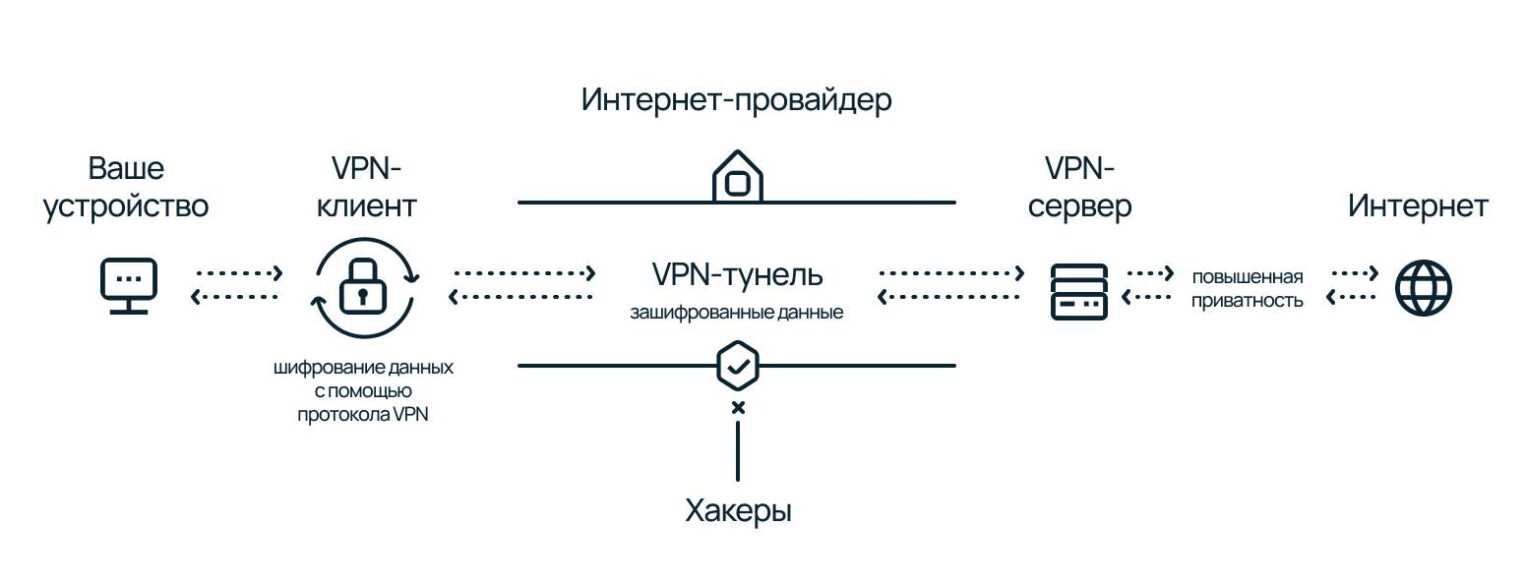

VPN (Virtual Private Network) - это технология, которая позволяет создать защищённое соединение между вашим устройством и удалённым сервером через интернет. По сути, в этом случае трафик проходит через зашифрованный туннель, благодаря чему его невозможно перехватить или проанализировать на промежуточных узлах сети. В инфраструктурной практике VPN используется не только для сокрытия IP-адреса, но и для организации удалённого доступа к серверам, подключения к внутренним сервисам компании, безопасного администрирования и сегментации сетей.

В этом материале мы разберём, как VPN работает на уровне архитектуры, какие протоколы сегодня актуальны и чем они отличаются друг от друга, как настроить подключение в Linux и Windows, а также как развернуть собственный VPN-сервер на базе простого VPS. Отдельно рассмотрим методы проверки корректности соединения и типовые ошибки, с которыми чаще всего сталкиваются при настройке. Данная статья ориентирована на техническую аудиторию - системных администраторов, DevOps-инженеров и пользователей Linux, которым важно понимать не только базовую информацию о VPN но и разобраться в вопросе немного глубже.

Любая VPN-схема строится вокруг двух компонентов - сервера и клиента. VPN-сервер разворачивается на удалённой машине, чаще всего это VPS или выделенный сервер в дата-центре. VPN-клиент устанавливается на устройство пользователя, например на рабочую станцию, ноутбук или даже другой сервер, который должен подключаться к защищённой сети.

Когда устанавливается соединение, между клиентом и сервером создаётся зашифрованный туннель. На уровне операционной системы появляется виртуальный сетевой интерфейс (например, tun0 или wg0), через который начинает маршрутизироваться трафик. В зависимости от конфигурации меняется маршрут по умолчанию, и весь исходящий трафик отправляется не напрямую в интернет, а через VPN-сервер. На стороне сервера выполняется трансляция адресов (NAT), поэтому внешние ресурсы видят IP-адрес сервера, а не реальный адрес клиента.

Если упростить архитектуру, то схема выглядит так, что ваш компьютер устанавливает защищённое соединение с VPN-сервером, а уже сервер выходит в интернет от своего имени. Именно поэтому VPN часто используется для изоляции административного доступа, организации защищённых каналов между офисами или предоставления безопасного удалённого подключения к внутренним сервисам.

Принципиально важно различать подключение к публичному VPN-провайдеру и развёртывание собственного VPN-сервера. В первом случае вы используете чужую инфраструктуру и доверяете оператору сервиса. Во втором - арендуете или используете собственный сервер, полностью контролируете конфигурацию, логи и правила доступа. Для технических задач, связанных с администрированием серверов, доступом к закрытым сервисам или построением собственной сетевой архитектуры, самостоятельное развёртывание VPN обычно является более безопасным и предсказуемым решением.

Развёртывание собственного VPN-сервера оправдано в тех случаях, когда требуется не просто сменить IP-адрес, а выстроить контролируемую и предсказуемую сетевую архитектуру. В первую очередь это актуально для удалённого администрирования серверов, например вместо открытия SSH или панелей управления в интернет можно ограничить доступ только через VPN-туннель, существенно сократив поверхность атаки.

Собственный VPN также используется для организации доступа к внутренним сервисам компаний и учреждений - базам данных, приватным API, панелям мониторинга или Kubernetes-кластерам, которые не должны быть публично доступны. Такой подход позволяет держать инфраструктуру скрытой и предоставлять доступ только авторизованным пользователям.

Кроме того, VPN полезен для безопасного подключения к домашней или офисной сети из любой точки мира. Это особенно актуально для распределённых команд и DevOps-инженеров, которым требуется постоянный доступ к тестовым или production-окружениям. Отдельный сценарий - это тестирование приложений с разной геолокацией или проверка поведения сервисов при подключении из других стран.

Наконец, собственный VPN часто применяется для сегментации доступа внутри инфраструктуры, например, когда часть сервисов должна быть доступна только из внутренней сети или через отдельный административный контур. В таких случаях VPN становится не инструментом анонимности, а полноценным элементом сетевой безопасности.

При развёртывании VPN одним из ключевых решений становится выбор протокола. Сегодня в инфраструктурной практике чаще всего используются OpenVPN, SoftEther и WireGuard. Каждый из них решает одну и ту же задачу, но они отличаются архитектурой, производительностью и сложностью настройки.

OpenVPN долгое время остаётся индустриальным стандартом. Он хорошо документирован, поддерживается практически всеми операционными системами и сетевым оборудованием, гибко настраивается и позволяет реализовать сложные сценарии аутентификации. При этом его производительность во многом зависит от конфигурации и используемого шифрования, а сама настройка может быть достаточно объёмной.

SoftEther - это более универсальное и функциональное решение, способное работать с несколькими протоколами одновременно (включая L2TP/IPsec и SSL-VPN). Он подходит для сложных корпоративных сценариев, однако его конфигурация и сопровождение требуют большего внимания и опыта.

WireGuard - это современный протокол с минималистичной архитектурой и компактной кодовой базой. Он использует современные криптографические алгоритмы, демонстрирует высокую производительность и значительно проще в настройке по сравнению с OpenVPN. Благодаря своей лёгкости и эффективности WireGuard часто выбирают для развёртывания VPN на VPS, в облачных средах и в DevOps-инфраструктуре.

Таблица - Сравнение OpenVPN, SoftEther и WireGuard

| Критерий | OpenVPN | SoftEther | WireGuard |

|---|---|---|---|

| Архитектура | SSL/TLS на базе OpenSSL | Мультипротокольная платформа (SSL-VPN, L2TP/IPsec, SSTP и др.) | Минималистичный протокол на базе UDP |

| Используемый транспорт | UDP или TCP | TCP, UDP, HTTPS | Только UDP |

| Криптография | Гибко настраиваемая (TLS, сертификаты, PKI) | SSL/TLS, IPsec и другие механизмы | Современные алгоритмы (Curve25519, ChaCha20, Poly1305) |

| Производительность | Средняя, зависит от конфигурации | Средняя | Высокая, минимальные накладные расходы |

| Нагрузка на CPU | Умеренная | Умеренная | Низкая |

| Простота настройки | Средняя (много параметров) | Сложная (широкий функционал) | Простая, компактные конфиги |

| Поддержка мобильных устройств | Да | Да | Да |

| Поддержка роутеров | Широкая | Ограниченная | Активно внедряется |

| Масштабируемость | Хорошая | Высокая | Отличная для cloud/VPS |

| Подходит для site-to-site | Да | Да | Да |

| Подходит для VPS | Да | Да | Да |

| Зрелость решения | Более 20 лет | Более 10 лет | Активно развивается с 2018 года |

| Типовые сценарии | Корпоративные VPN, совместимость | Корпоративные сети с разными протоколами | VPS, DevOps, облачные среды, высокая производительность |

Подытожим: OpenVPN остаётся универсальным и максимально совместимым решением, особенно в корпоративных средах с устоявшейся инфраструктурой. SoftEther подходит для сложных сетевых сценариев, где требуется поддержка нескольких протоколов одновременно. Ну а WireGuard - наиболее современный и производительный вариант, который сегодня чаще всего выбирают для развёртывания VPN на VPS, в облаке и в DevOps-инфраструктуре благодаря его скорости, простоте и компактной архитектуре.

Теперь, когда мы ознакомились с теорией, пора перейти к практике. И чтобы не перегружать материал множеством разных реализаций, далее все клиентские примеры будут приведены на базе OpenVPN, так как он является одним из самых распространённых и совместимых протоколов.

Серверная часть VPN почти всегда разворачивается на Linux - чаще всего это или VPS или выделенный сервер в дата-центре. В этом разделе рассмотрим базовую установку OpenVPN на Ubuntu/Debian. Предполагается, что у вас уже есть сервер с публичным IP-адресом и доступом по SSH.

Обновите пакеты:

sudo apt update && sudo apt upgrade -y

Установите OpenVPN и инструменты для работы с сертификатами:

sudo apt install openvpn easy-rsa -y

OpenVPN использует инфраструктуру открытых ключей (PKI). Через easy-rsa создаются:

Пример инициализации:

make-cadir ~/openvpn-ca cd ~/openvpn-ca

Далее настраивается файл vars, создаётся CA и генерируются ключи. В production-сценариях рекомендуется автоматизировать процесс и хранить приватные ключи вне публичного каталога.

Файл конфигурации обычно размещается в:

/etc/openvpn/server.conf

Минимальный рабочий пример:

port 1194 proto udp dev tun ca ca.crt cert server.crt key server.key dh dh.pem server 10.8.0.0 255.255.255.0 persist-key persist-tun keepalive 10 120 cipher AES-256-GCM user nobody group nogroup

Чтобы сервер мог маршрутизировать трафик:

sudo nano /etc/sysctl.conf

Добавьте или раскомментируйте:

net.ipv4.ip_forward=1

Примените изменения:

sudo sysctl -p

Для выхода клиентов в интернет необходимо включить NAT:

sudo iptables -t nat -A POSTROUTING -s 10.8.0.0/24 -o eth0 -j MASQUERADE

(интерфейс eth0 замените на ваш сетевой интерфейс)

Если используется UFW:

sudo ufw allow 1194/udp

sudo systemctl enable openvpn-server@server sudo systemctl start openvpn-server@server

После генерации сертификатов и ключей на сервере необходимо подготовить единый конфигурационный файл для клиента. Обычно его называют, например, client1.ovpn. Этот файл содержит параметры подключения и встроенные сертификаты, чтобы пользователю не пришлось передавать несколько отдельных файлов.

Создайте файл:

sudo nano /etc/openvpn/client1.ovpn

Пример минимального содержимого:

client dev tun proto udp remote <SERVER_IP> 1194 resolv-retry infinite nobind persist-key persist-tun remote-cert-tls server cipher AES-256-GCM auth SHA256 verb 3

Замените <SERVER_IP> на публичный IP-адрес вашего VPS или доменное имя.

Чтобы сделать конфигурацию автономной, в неё обычно встраиваются сертификаты и ключи.

В конец файла добавляются блоки:

<ca> -----BEGIN CERTIFICATE----- (содержимое ca.crt) -----END CERTIFICATE----- </ca> <cert> -----BEGIN CERTIFICATE----- (содержимое client1.crt) -----END CERTIFICATE----- </cert> <key> -----BEGIN PRIVATE KEY----- (содержимое client1.key) -----END PRIVATE KEY----- </key>

Содержимое файлов можно получить командой:

cat /path/to/ca.crt

cat /path/to/client1.crt

cat /path/to/client1.key

Скопируйте их строго между соответствующими тегами.

Если вы планируете использовать аутентификацию по логину/паролю, тогда в конфигурацию добавляется строка:

auth-user-pass

В этом случае при подключении клиенту будет предложено ввести учётные данные.

После запуска сервер готов принимать подключения.

Клиентская часть также наиболее часто устанавливается на Linux, поэтому с него и начнём. Это может быть рабочая станция администратора или другой сервер.

sudo apt update sudo apt install openvpn -y

Как мы уже писали выше, в соответствующем разделе, на сервере для клиента генерируется файл .ovpn, содержащий:

Файл переносится на клиентскую машину, например в:

/etc/openvpn/client.ovpn

sudo openvpn --config /etc/openvpn/client.ovpn

При успешном соединении появится сообщение:

Initialization Sequence Completed

Проверка внешнего IP:

curl ifconfig.me

Проверка маршрутов:

ip route

Появится интерфейс tun0, через который будет идти трафик.

Для подключения с Windows используется OpenVPN GUI.

Скопируйте файл .ovpn в каталог:

C:\Program Files\OpenVPN\config\

При успешном подключении иконка станет зелёной.

При работе с OpenVPN большинство проблем можно диагностировать по логам клиента или сервера. Ниже приведены наиболее распространённые ошибки и их типовые причины.

Одна из самых частых ошибок, возникающих на этапе установления соединения. Она означает, что клиент не может завершить TLS-рукопожатие с сервером.

Возможные причины:

remote;В первую очередь стоит проверить, доступен ли сервер по нужному порту и работает ли служба OpenVPN.

Ошибка аутентификации возникает после установления соединения, если сервер отклоняет учётные данные клиента.

Основные причины:

auth-user-pass;Для диагностики следует изучить лог сервера - именно там будет указана конкретная причина отказа.

Эта ошибка обычно связана с проблемами сетевой конфигурации.

Чаще всего причиной является:

tun;В таких случаях стоит проверить наличие интерфейса (ip a), таблицу маршрутов (ip route) и параметры сервера.

Если VPN работает, но скорость значительно ниже ожидаемой, возможны следующие причины:

Для оптимизации рекомендуется использовать UDP, подобрать корректное значение MTU и убедиться, что сервер имеет достаточные ресурсы для обработки шифрования трафика.

Развёртывание VPN - это только первый шаг. Не менее важно правильно защитить сам сервер, поскольку он становится точкой входа в вашу инфраструктуру. Неправильно настроенный VPN-сервер может создать больше рисков, чем открытый порт.

В первую очередь рекомендуется отключить аутентификацию по паролю для SSH и использовать только вход по ключам. Это существенно снижает вероятность успешного перебора учётных данных. В файле /etc/ssh/sshd_config следует отключить PasswordAuthentication и перезапустить SSH-сервис.

Доступ к серверу и самому VPN-порту должен быть ограничен firewall. Не стоит оставлять открытыми лишние сервисы - разрешите только необходимые порты (например, 22 для SSH и 1194/udp для OpenVPN) и закройте всё остальное по умолчанию.

Дополнительно рекомендуется настроить систему защиты от перебора - например, fail2ban. Она отслеживает подозрительную активность в логах и временно блокирует IP-адреса, с которых идут попытки подбора паролей или некорректные подключения.

Сервер должен регулярно обновляться. Уязвимости в OpenSSL, ядре Linux или самом OpenVPN могут быть использованы для атак, если система не поддерживается в актуальном состоянии.

Особое внимание следует уделить хранению приватных ключей и сертификатов. Они не должны находиться в публичных каталогах, передаваться по незащищённым каналам или храниться без резервной копии. В идеале приватные ключи центра сертификации (CA) вообще не должны находиться на боевом сервере после генерации клиентских сертификатов.

В инфраструктурном контексте VPN-сервер является элементом периметра безопасности. Поэтому его защита должна быть сопоставима с защитой публичного веб-сервера или административной панели, а может быть и выше.

VPN - это не инструмент для анонимности, а полноценный механизм построения защищённой сетевой архитектуры. В рамках статьи мы рассмотрели полный цикл задач, от развёртывания серверной части на Linux до подключения клиентов с Linux и Windows, а также затронули вопросы диагностики и безопасности.

Серверная часть почти всегда разворачивается на Linux, так как именно там проще управлять маршрутизацией, firewall, NAT и сертификатами. Клиентская часть может работать на разных платформах, но в технической среде чаще всего используется Linux - как на рабочих станциях администраторов, так и на промежуточных серверах внутри инфраструктуры. Windows-клиент остаётся удобным вариантом для рабочих машин и смешанных сред.

Мы разобрали, как генерируется клиентский конфигурационный файл, как правильно организовать PKI, как проверить корректность маршрутизации и внешнего IP после подключения. Отдельное внимание уделили типовым ошибкам и способам их диагностики - это позволяет значительно сократить время поиска проблем при первом запуске.

Важно понимать, что VPN-сервер становится частью периметра безопасности. Его необходимо защищать так же строго, как и любой публичный сервис, например ограничивать доступ, использовать ключевую аутентификацию, регулярно обновлять систему и контролировать логи.

И если ваша задача - построить управляемую, безопасную и предсказуемую инфраструктуру, то собственный VPN - это достаточно рациональное решение. Он позволяет изолировать административный доступ, скрыть внутренние сервисы от публичной сети и централизованно управлять подключениями. В таком подходе VPN перестаёт быть вспомогательным инструментом и становится важным элементом сетевой безопасности и DevOps-архитектуры.

Как понять, что сайт тормозит из-за CPU, RAM или диска, а не из-за кода? Разбираем признаки, диагностику и реальные кейсы, чтобы быстро найти узкое место и прин...

Proxy и VPN часто путают, но это разные инструменты. Разбираем, как они работают, в чём разница, когда использовать каждый и как правильно применять их в реальн...

Уязвимости WordPress на практике, как их находят через WPScan, где искать слабые места и какие ошибки чаще всего приводят к взлому сайта и потере контроля.