При першому ж логіні на сервер з щойно встановленою ОС Linux, будь-яким її дистрибутивом - необхідно розпочати налаштування свого нового сервера, але оскільки о...

Блог компанії 3v-Hosting

15 хв.

Коли йдеться про кібератаки, багато хто досі уявляє собі застарілу картину: надійшов фішинговий лист, хтось відкрив вкладення, на сервер потрапив шкідливий файл, антивірус щось виявив або не виявив, а далі почалася звична історія. Так ось свіжий звіт Mandiant M-Trends 2026 показує зовсім іншу реальність, і ця реальність стає жорсткішою та неприємнішою для тих, чия робота пов'язана з серверною інфраструктурою. Для хостингів це взагалі погана новина, тому що зловмисники все частіше атакують саме ті місця, де зосереджено все технічне життя клієнта, наприклад публічні сервіси, панелі, edge-пристрої, резервні копії, систему облікових записів, шар віртуалізації. Іншими словами, ті вузли, які раніше багатьом здавалися просто допоміжними.

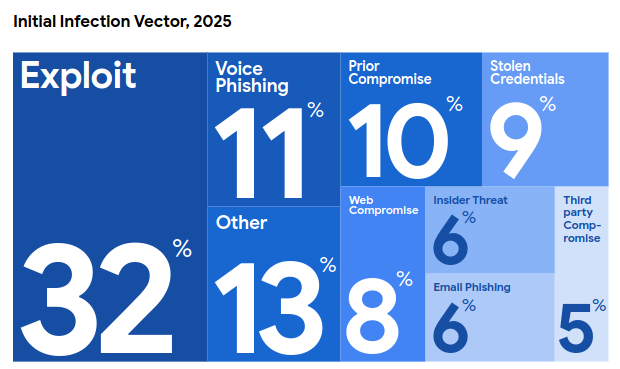

Звичайно, індустрія хостингу завжди була пов'язана з ризиком, тут нічого нового. Новим тут стає сам характер атаки. Mandiant пише, що в 2025 році найпоширенішим початковим вектором знову стали експлойти, вже шостий рік поспіль. На їхню частку припало 32% розслідувань, де вдалося встановити точку входу. На другому місці - голосова соціальна інженерія, vishing, 11%. Email-фішинг при цьому впав до 6%, хоча ще в 2024 році займав 14%. Картина змінилася, і тепер зловмиснику вже не обов'язково масово розсилати листи, ризикуючи бути заблокованим за SPAM. Іноді йому достатньо додзвонитися до help desk, видати себе за співробітника компанії та переконати когось скинути пароль, змінити MFA або підтвердити доступ до "легітимного" SaaS-додатку. Для власника VPS або виділеного сервера це означає просту річ: вхід в атаку все частіше починається не зі шкідливого файлу на диску, а з довіри, поспіху та людської помилки.

Джерело: Mandiant M-Trends 2026

Можна сказати, що сервери через це стали ближче до переднього краю боротьби. Раніше веб-сервер могли сприймати як одну з частин бізнесу, тепер же він часто є тими першими дверима, у які вриваються зловмисники. Публічний сайт, CRM, адмінка, self-hosted сервіс, панель управління, VPN-шлюз, поштовий веб-інтерфейс, сервер віртуалізації, API-вузол - все це тим чи іншим чином дивиться назовні, і будьте впевнені - все це прощупують автоматичні скрипти в режимі нон-стоп. Mandiant окремо виділяє, що у 2025 році найчастіше експлуатувалися вразливості в корпоративних платформах, доступних через Інтернет: SAP NetWeaver, Oracle E-Business Suite, Microsoft SharePoint. Логіка тут дуже зрозуміла.

Адже якщо через одну вразливість можна відразу зайти в систему, де є документи, доступ до внутрішніх процесів, сервісні облікові записи та точки для подальшого руху по мережі, то зловмисник саме туди й піде. Для хостингу це поганий сигнал ще й тому, що на стороні клієнта дуже часто немає ані нормального вікна для швидких оновлень, ані зрілого процесу управління вразливостями. Сервер "працює ж", а "якщо працює - не чіпай". Але це тільки до першого злому.

Є ще одна неприємна деталь. У звіті прямо сказано, що між первинним доступом і передачею цього доступу іншій групі іноді проходить менше 30 секунд. Ось це вже дуже схоже на інфраструктурну загрозу нового типу. Один зловмисник знаходить уразливий сервер, отримує foothold, після чого доступ майже відразу переходить до тих, хто вміє витискати з компрометації максимум: шифрувати, красти, ламати резервні копії, руйнувати відновлення. Раніше у багатьох команд була звичка вважати "невеликий" alert чимось другорядним. Будь то підозріла команда в консолі, коротка аномалія в логах, дивний логін, не до кінця зрозумілий PowerShell, тимчасовий web shell у директорії сайту - все це часто ставили в кінець черги завдань. А ось зараз це розкіш. У сучасних атаках незначний, на перший погляд, сигнал іноді живе в системі лічені секунди, а потім починається зовсім інший етап атаки.

Для тих, хто користується послугами хостингу, звідси випливає важливий висновок. Пропоновані послуги більше не можна оцінювати тільки за CPU, RAM і диском, ця методологія давно застаріла. Клієнт може орендувати потужний сервер з хорошим тарифом, швидким NVMe і з безліччю ядер, але якщо панель управління не оновлювалася, якщо токени лежать у відкритому вигляді в репозиторії, а на гіпервізорі немає нормального контролю доступу, то весь цей "ресурс" перетворюється просто на зручний майданчик для чужої роботи або гри. І це вже стосується не тільки enterprise, оскільки й малий бізнес, власники інтернет-магазинів, студії, розробники, навіть звичайні self-hosted проекти на VPS - всі потрапляють у ту саму логіку.

Окремо впадає в око, як сильно змінився зміст ransomware. Ще недавно масове уявлення про цей тип атак було досить простим: прийшли, вкрали файли або зашифрували їх, залишили записку, зажадали викуп. Mandiant описує зрушення, яке виглядає набагато неприємніше. Оператори ransomware все частіше б'ють по можливості відновитися. Їхня мета - не тільки вкрасти дані, тепер вони націлюються на backup infrastructure, identity services і virtualization management planes. Це дуже показовий момент. Зловмисник розуміє, що відновлення для жертви - це останній шанс не платити викуп. Отже, ламати треба саме відновлення. Не архів як такий, а саму здатність організації встати на ноги після інциденту.

Звіт прямо радить зберігати офсайтні та air-gapped копії резервних даних і регулярно перевіряти відновлення з ізольованого середовища. Це звучить нудно, але застосовано до реального життя це одна з найкорисніших думок з усього документа.

Бек-ап, який ніхто ніколи не розгортав у тесті - це просто надія у вигляді файлу. Коли атака б’є по хостингу, часу на філософію вже немає. Потрібно швидко підняти VM, відкотити проєкт, повернути базу, відновити панель, перевірити консистентність і запустити сервіс. Ось тут і з'ясовується, що частина архівів пошкоджена, скрипт відновлення застарілий, ключів немає, а потрібний знімок зберігається в тому ж сегменті, де вже сидить зловмисник. З огляду на критичність питання, ми навіть публікували окрему статтю про важливість бекапів.

Шар віртуалізації тепер теж у зоні підвищеного інтересу, і це логічно. Адже якщо зловмисник отримує контроль над середовищем, де живуть віртуальні машини клієнта, то він відразу виходить на інший рівень впливу і тепер може відключати, робити знімки, читати, видаляти, заважати відновленню та всіляко порушувати зв'язність інфраструктури. Для виділеного сервера ризик виглядає трохи інакше, але суть схожа: удар йде туди, де зосереджено управління, зокрема ipkvm-інтерфейси. А ось для клієнтів VPS це погана новина ще й тому, що звичайний користувач віртуального сервера майже ніколи не бачить, наскільки захищений верхній шар. Він бачить тільки свою машину і свій SSH, а ось реальний масштаб ризику може бути на рівень вище.

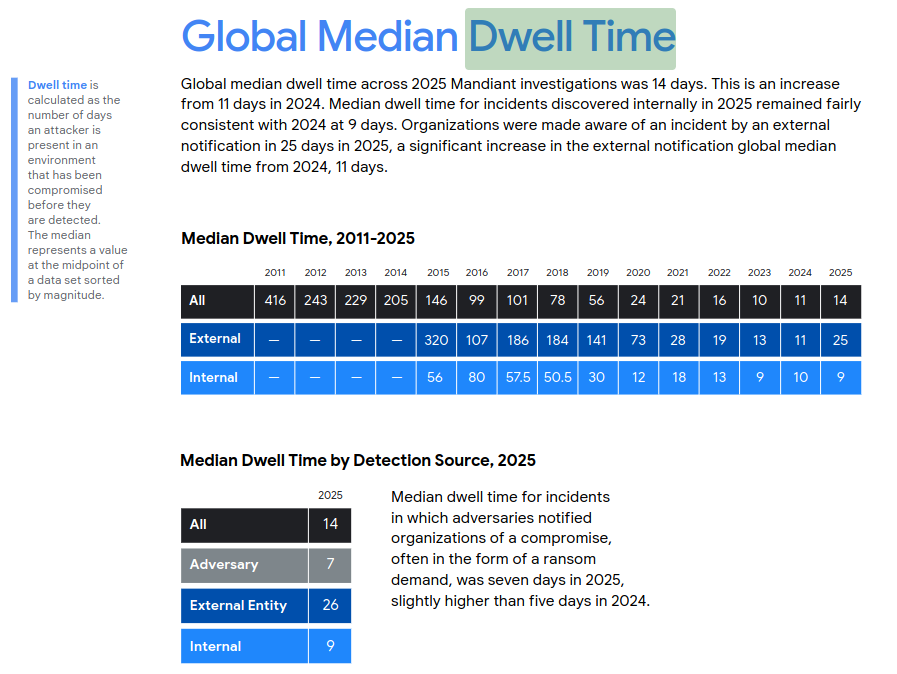

Статистика щодо dwell time тут теж вражає. Глобальна медіана часу перебування зловмисника в середовищі до виявлення зросла з 11 до 14 днів. Внутрішнє виявлення - близько 9 днів. Зовнішнє повідомлення - майже 25 днів. Для власника веб-сервера це число майже фізичне. Два тижні - це багато, і за цей час можна викачати базу клієнтів, підкласти web shell, закріпитися через легітимні інструменти, підготувати lateral movement, зібрати токени, прочитати конфіги, відключити захист, поторкатися бекапів і тільки потім перейти до активної фази. Особливо якщо зловмисник працює тихо і використовує штатні функції системи. Mandiant окремо пише, що фінансово мотивовані групи та шпигунські групи активно зловживають нативними можливостями on-prem та cloud-середовищ, а також легітимними інструментами. Звідси випливає дуже неприємна думка, що сигнатурний захист від malware вже давно не дає тієї опори, на яку багато хто все ще розраховує. Якщо зловмисник діє через PowerShell, PsExec, RDP, SMB, rclone, мережеві сканери, вбудовані утиліти ОС та легальні RMM-інструменти, його дії стає набагато складніше відрізнити від звичайної адміністративної роботи.

Джерело: Mandiant M-Trends 2026

Цікаво, що email-фішинг при цьому не зник, він просто перестав бути головним героєм. Його частка впала, але він, як і раніше, використовується для розширення вже розпочатої компрометації. Для веб-проектів і клієнтів хостингу тут є побічний ризик, про який часто забувають, адже компрометація пошти та сервера дуже добре підсилюють одна одну.

Через пошту можна красти доступи та розширювати охоплення, через сервер - піднімати фальшиві сторінки, фішингові форми, редиректи, приховані API та шкідливі вкладення. А далі інфраструктура клієнта стає частиною чужої кампанії.

Штучний інтелект у звіті теж згадується, але без удаваної істерики. Mandiant не пише, що 2025 рік став роком, коли ШІ сам по собі почав руйнувати все навколо. Картина набагато спокійніша і від цього правдоподібніша. Так, ШІ використовується, але як підсилювач, як інструмент для первинної розвідки, для соціальної інженерії, а також для прискорення окремих етапів атаки. Але це не скасовує головного: як і раніше, кількість успішних вторгнень зростає через людські помилки та системні слабкості.

Тут є цікава думка для клієнтів віртуальних і виділених серверів. Раніше питання безпеки часто виглядало як суперечка про розподіл відповідальності, про те, де закінчується зона відповідальності провайдера, а де починається зона відповідальності клієнта. Формально це корисна рамка, але на практиці атака спокійно проходить по обидва боки. Провайдер може відмінно підтримувати мережу та гіпервізор, а клієнт залишить стару CMS, зайвий sudo та публічний бакет із дампами. Клієнт може зразково підтримувати свій проєкт, а провайдер прогавить слабку адміністративну панель або доступ до резервної інфраструктури. І ось уже вся розмова про те, чия це відповідальність, стає досить порожньою, тому що збиток уже загальний: сервер не працює, дані витекли, пошта не працює, сайт недоступний. Далі починається відновлення, а саме по ньому зараз і б'ють все частіше, як я писав вище.

Якщо подивитися на все це очима власника звичайного проєкту на VPS, то можна зробити досить очевидні висновки. Сервер тепер ризикує не тільки тому, що на ньому відкритий 22-й порт або встановлено WordPress. Він ризикує тому, що живе в розгалуженій мережі зв'язків, де в складну павутину вплетені git і CI/CD, пошта з доменом, CDN і бекапи, а також ноутбук адміністратора, Telegram або Slack і багато-багато іншого. Будь-яка з цих точок може перетворитися на точку входу. Іноді зловмисник навіть не буде особливо цікавитися самим сервером доти, доки через інший актив не отримає зручний спосіб туди дістатися.

І тут ми змушені зробити головний неприємний висновок для всієї галузі. Хостинг раніше асоціювався виключно з розміщенням серверів (сайтів) і всім, що з цим пов'язано, тобто стабільністю, аптаймом, швидким каналом зв'язку, зрозумілими тарифами. Тепер же він все сильніше асоціюється з тим, чи переживе клієнт чужу атаку.

Це вже інший ринок, навіть якщо багато хто продовжує говорити і думати в застарілій парадигмі. Клієнту мало знати, скільки ядер у його VM. Йому все частіше хочеться розуміти ступінь стійкості свого провайдера до максимальної кількості кризових ситуацій.

Звіт Mandiant хороший тим, що він не вдається до страшилок заради страшилок, він досить тверезий. І його головну суть я б сформулював так: атаки стали ближчими до інфраструктури, ближчими до повсякденної адміністративної роботи та ближчими до людських процедур. Ось чому хостинг тепер перебуває під більш сильним тиском. Не тому, що "всі раптом почали атакувати сервери", їх і раніше часто атакували. Тиск зріс тому, що сервер сьогодні - це частина великої пов'язаної системи, а зловмисники навчилися працювати в цій системі швидко, за ролями і з наміром унеможливити відновлення жертви.

Для власників сайтів, веб-серверів, VPS і dedicated-серверів з цього випливає дуже проста думка. Перевіряти треба вже не тільки проект, перевіряти треба весь контур навколо нього, тому що атаки змінилися. Вони стали ближчими, а хостинг, як з'ясовується, давно вже не фон для бізнесу, а одна з найчутливіших його точок, до вибору якої потрібно підходити з розумом.

Що таке reverse DNS (PTR), навіщо він потрібен і чому без нього виникають проблеми з доставкою пошти. Розбираємо налаштування PTR, перевірку записів та типові п...

Як перенести сайт WordPress на VPS без Docker чи Kubernetes. Покроковий посібник з використанням Nginx, MariaDB, HTTPS, порадами з оптимізації та поширеними пом...

Дізнайтеся, що означає помилка HTTP 504 Gateway Timeout, чому вона виникає в Nginx, Cloudflare, Docker та Kubernetes, а також як правильно діагностувати та усун...